Botnet HLUX zamknięty

2012-03-29 13:26

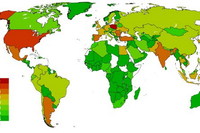

Rozkład geograficzny zainfekowanych komputerów działających w ramach nowego botnetu Hlux © fot. mat. prasowe

Przeczytaj także: Botnet HLUX w nowej wersji

Zaledwie 5 dni od rozpoczęcia procedury zamknięcia botnetu, Kaspersky Lab zneutralizował ponad 109 000 zainfekowanych komputerów. Szacuje się, że pierwszy botnet Hlux/Kelihos posiadał tylko 40 000 maszyn kontrolowanych przez cyberprzestępców. Po wstępnej analizie okazało się, że ogromna ilość zainfekowanych komputerów wykorzystywanych przez cyberprzestępców w ramach nowego Hluxa działała w Polsce.We wrześniu 2011 r. firma Kaspersky Lab współpracowała z firmami Microsoft, SurfNet i Kyrus Tech, Inc., co doprowadziło do pomyślnego wyłączenia oryginalnego botnetu Hlux/Kelihos. W tym czasie eksperci z Kaspersky Lab przeprowadzili tzw. operację leja, która odłączyła botnet i jego infrastrukturę od serwera kontrolowanego przez cyberprzestępców.

Mimo zneutralizowania i przejęcia kontroli nad oryginalnym botnetem nowy raport opublikowany w lutym 2012 r. przez ekspertów z Kaspersky Lab ujawnił działanie drugiej sieci zainfekowanych komputerów Hlux/Kelihos. Chociaż botnet był nowy, szkodliwe oprogramowanie zostało stworzone przy pomocy tego samego kodu, który wykorzystano pierwotnie. Nowe szkodliwe oprogramowanie pokazało, że drugi botnet posiadał kilka uaktualnień, włączając w to metody infekcji i funkcje Bitcoin do tworzenia własnej kopalni oraz kradzieży portfeli z wirtualną walutą. Tak jak w przypadku pierwszej wersji, botnet ten również używał swojej sieci zainfekowanych komputerów do wysyłania spamu, kradzieży danych osobistych i przeprowadzania ataków typu DDoS na określone cele.

W jaki sposób wyłączono drugi botnet Hlux/Kelihos?

fot. mat. prasowe

Rozkład geograficzny zainfekowanych komputerów działających w ramach nowego botnetu Hlux

Rozkład geograficzny zainfekowanych komputerów działających w ramach nowego botnetu Hlux - Polska na miejscu pierwszym

W tygodniu rozpoczynającym się od 19 marca firma Kaspersky Lab, CrowdStrike Intelligence Team i grupa Honeynet Project zainicjowały nową operację leja, która spowodowała pomyślne wyłączenie botnetu. Oba botnety Hlux/Kelihos działały w trybie peer-to-peer (P2P), co oznacza, że każdy zainfekowany komputer mógł być jednocześnie serwerem, jak i klientem. Jest to zupełne przeciwieństwo tradycyjnych botnetów, które polegają na działają w oparciu o jeden serwer kontroli.

Aby zneutralizować elastyczny botnet P2P, grupa ekspertów ds. bezpieczeństwa utworzyła globalną, rozproszoną sieć maszyn, które zostały zainstalowane w infrastrukturze Hluxa. Po krótkim czasie eksperci z Kaspersky Lab byli w stanie przejąć kontrolę nad duża liczbą zainfekowanych komputerów, uniemożliwiając tym samym cyberprzestępcom uzyskanie dostępu do tych maszyn. Wraz z neutralizacją coraz większej liczby zainfekowanych systemów nastąpiło „zapadnięcie się” infrastruktury botnetu – jego siła gwałtownie zmalała.

Wraz z rozpoczęciem 19 marca operacji leja botnet przestał poprawnie działać. Dzięki przejęciu kontroli nad większością zainfekowanych komputerów, eksperci z Kaspersky Lab teraz prowadzić analizę danych w celu namierzenia liczby infekcji i ich geograficznych lokalizacji. Do chwili obecnej wykryto 109 000 unikatowych adresów IP, z wykorzystaniem których działały zainfekowane komputery wchodzące w skład nowego Hluxa. Ogromna ilość takich maszyn (29 000) funkcjonowała w Polsce.

Ile spamu może wygenerować botnet?

Ile spamu może wygenerować botnet?

oprac. : Katarzyna Sikorska / eGospodarka.pl

Przeczytaj także

-

![Beta Bot za 500 euro [© Amir Kaljikovic - Fotolia.com] Beta Bot za 500 euro]()

Beta Bot za 500 euro

-

![Vawtrak atakuje polskie banki [© lighthouse - Fotolia.com] Vawtrak atakuje polskie banki]()

Vawtrak atakuje polskie banki

-

![Zombie groźne nie tylko w Halloween [© lolloj - Fotolia.com] Zombie groźne nie tylko w Halloween]()

Zombie groźne nie tylko w Halloween

-

![Zaawansowane i ukierunkowane cyberataki 2013 [© Amir Kaljikovic - Fotolia.com] Zaawansowane i ukierunkowane cyberataki 2013]()

Zaawansowane i ukierunkowane cyberataki 2013

-

![KasperskyLab: ataki hakerskie na firmy 2013 [© alphaspirit - Fotolia.com] KasperskyLab: ataki hakerskie na firmy 2013]()

KasperskyLab: ataki hakerskie na firmy 2013

-

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013]()

Zagrożenia internetowe I kw. 2013

-

![Zagrożenia internetowe I-VI 2012 Zagrożenia internetowe I-VI 2012]()

Zagrożenia internetowe I-VI 2012

-

![Zagrożenia internetowe I kw. 2012 Zagrożenia internetowe I kw. 2012]()

Zagrożenia internetowe I kw. 2012

-

![Ataki DoS i botnety najgroźniejsze dla firm [© Foto Zihlmann - Fotolia.com] Ataki DoS i botnety najgroźniejsze dla firm]()

Ataki DoS i botnety najgroźniejsze dla firm

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![Beta Bot za 500 euro [© Amir Kaljikovic - Fotolia.com] Beta Bot za 500 euro](https://s3.egospodarka.pl/grafika2/GData/Beta-Bot-za-500-euro-117886-150x100crop.jpg)

![Vawtrak atakuje polskie banki [© lighthouse - Fotolia.com] Vawtrak atakuje polskie banki](https://s3.egospodarka.pl/grafika2/malware/Vawtrak-atakuje-polskie-banki-148838-150x100crop.jpg)

![Zombie groźne nie tylko w Halloween [© lolloj - Fotolia.com] Zombie groźne nie tylko w Halloween](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zombie-grozne-nie-tylko-w-Halloween-145832-150x100crop.jpg)

![Zaawansowane i ukierunkowane cyberataki 2013 [© Amir Kaljikovic - Fotolia.com] Zaawansowane i ukierunkowane cyberataki 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zaawansowane-i-ukierunkowane-cyberataki-2013-136044-150x100crop.jpg)

![KasperskyLab: ataki hakerskie na firmy 2013 [© alphaspirit - Fotolia.com] KasperskyLab: ataki hakerskie na firmy 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/KasperskyLab-ataki-hakerskie-na-firmy-2013-129845-150x100crop.jpg)

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zagrozenia-internetowe-I-kw-2013-118509-150x100crop.jpg)

![Ataki DoS i botnety najgroźniejsze dla firm [© Foto Zihlmann - Fotolia.com] Ataki DoS i botnety najgroźniejsze dla firm](https://s3.egospodarka.pl/grafika2/ataki-DDoS/Ataki-DoS-i-botnety-najgrozniejsze-dla-firm-94854-150x100crop.jpg)

![Nastroje konsumenckie zdecydowanie lepsze [© Robin Higgins z Pixabay] Nastroje konsumenckie zdecydowanie lepsze](https://s3.egospodarka.pl/grafika2/nastroje-konsumenckie/Nastroje-konsumenckie-zdecydowanie-lepsze-259338-150x100crop.jpg)

![Reklama w internecie, telewizji i w radio III 2024 [© GladisAbril z Pixabay] Reklama w internecie, telewizji i w radio III 2024](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Reklama-w-internecie-telewizji-i-w-radio-III-2024-259337-150x100crop.jpg)

![Rotacja na rynku pracy pozostaje stabilna [© Jakub Jirsák - Fotolia.com] Rotacja na rynku pracy pozostaje stabilna](https://s3.egospodarka.pl/grafika2/rynek-pracy/Rotacja-na-rynku-pracy-pozostaje-stabilna-259336-150x100crop.jpg)

![Fuzje i przejęcia: co stoi za osłabioną koniunkturą? [© krung99 - Fotolia.com] Fuzje i przejęcia: co stoi za osłabioną koniunkturą?](https://s3.egospodarka.pl/grafika2/fuzje-i-przejecia/Fuzje-i-przejecia-co-stoi-za-oslabiona-koniunktura-259334-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Reklama natywna - 5 najważniejszych zalet [© tashatuvango - Fotolia.com] Reklama natywna - 5 najważniejszych zalet](https://s3.egospodarka.pl/grafika2/artykul-natywny/Reklama-natywna-5-najwazniejszych-zalet-226496-150x100crop.jpg)

![Przelew zagraniczny - jaką opcję wybrać? [© Pio Si - Fotolia.com] Przelew zagraniczny - jaką opcję wybrać?](https://s3.egospodarka.pl/grafika2/przelewy/Przelew-zagraniczny-jaka-opcje-wybrac-219379-150x100crop.jpg)

Rusza sprzedaż mieszkań na osiedlu Galaktyczna w Trójmieście

Rusza sprzedaż mieszkań na osiedlu Galaktyczna w Trójmieście

![Podkarpacie liderem rzetelności płatniczej, Śląsk na końcu [© Kaspars Grinvalds - Fotolia.com] Podkarpacie liderem rzetelności płatniczej, Śląsk na końcu](https://s3.egospodarka.pl/grafika2/rzetelnosc-platnicza/Podkarpacie-liderem-rzetelnosci-platniczej-Slask-na-koncu-259335-150x100crop.jpg)

![Pożyczki pozabankowe w III 2024 - wzrost o 251% r/r [© whitelook - Fotolia.com] Pożyczki pozabankowe w III 2024 - wzrost o 251% r/r](https://s3.egospodarka.pl/grafika2/firmy-pozyczkowe/Pozyczki-pozabankowe-w-III-2024-wzrost-o-251-r-r-259333-150x100crop.jpg)

![PIT-y 2024: ostatni moment na rozliczenie [© sakura - Fotolia.com] PIT-y 2024: ostatni moment na rozliczenie](https://s3.egospodarka.pl/grafika2/rozliczenia-z-urzedem-skarbowym/PIT-y-2024-ostatni-moment-na-rozliczenie-259317-150x100crop.jpg)

![4796 wniosków o przeniesienie konta bankowego w I kw. 2024 r. [© Ammentorp - Fotolia.com] 4796 wniosków o przeniesienie konta bankowego w I kw. 2024 r.](https://s3.egospodarka.pl/grafika2/przeniesienie-konta-bankowego/4796-wnioskow-o-przeniesienie-konta-bankowego-w-I-kw-2024-r-259299-150x100crop.jpg)