G DATA: uwaga na fałszywy antyspyware

2008-09-29 13:53

Przeczytaj także: Uwaga na fałszywe programy antywirusowe

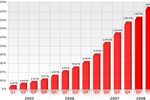

Laboratoria G DATA Security Labs odnotowały prawdziwą eksplozję spamu, oferującego darmowe programy antyszpiegowskie. Wielu użytkowników korzysta z „okazji”, instalując oprogramowanie w systemie.Antywirus „z wkładką”

Atak zawsze przebiega według następującego schematu: za każdym razem, gdy internauta odwiedza stronę kontrolowaną przez przestępcę, widzi komunikat z zainstalowanego uprzednio programu o tym, że jego system jest zainfekowany. W rzeczywistości komputer jest zainfekowany od momentu zainstalowania w komputerze fałszywego oprogramowania antyszpiegowskigo.

Następnie oprogramowanie przeprowadza „kompletne skanowanie systemu”, co zwykle kończy się wykryciem licznych „infekcji”. Program znajduje szkodliwe programy, ponieważ… sam wcześniej tworzy na dysku pliki, które oznacza jako wirusy. Dzięki temu fałszywy program ochronny znajduje zagrożenia nawet w czystych systemach.

Po wykryciu zagrożenia program proponuje rejestrację lub zakup pełnej wersji, która umożliwia usunięcie „zagrożeń”. Zakupu można dokonać na profesjonalnie przygotowanej stronie internetowej. W rzeczywistości „kupując” program, użytkownik przekazuje przestępcom szczegóły swojej karty kredytowej.

Jak podaje G DATA dotychczas zidentyfikowano ponad 1000 różnych odmian konia trojańskiego Trojan-Downloader.FraudLoad, który instalowany jest w systemie wraz z fałszywym programem zabezpieczającym. Jego działanie polega na ściąganiu do systemu innych wirusów oraz włączeniu komputera do sieci bonetu, umożliwiającej przestępcom wysyłanie z komputera użytkownika spamu oraz przeprowadzanie ataków na inne systemy.

Przestępcy rejestrują wiele domen internetowych pod profesjonalnie brzmiącymi nazwami, na których sprzedawane są ich „programy antywirusowe”. Używają przy tym różnych – podobnych – pisowni, dzięki czemu w przypadku zamknięcia strony przez władze po prostu zastępują domenę inną, podobnie brzmiącą – w ten sposób gra toczy się w zasadzie bez końca. Proceder ten może wskazywać także na to, iż w proceder mogą być zamieszane firmy dostarczające Internet oraz rejestrujące domeny.

![Programy antywirusowe: coraz więcej oszustw [© stoupa - Fotolia.com] Programy antywirusowe: coraz więcej oszustw](https://s3.egospodarka.pl/grafika/programy-antywirusowe/Programy-antywirusowe-coraz-wiecej-oszustw-MBuPgy.jpg) Programy antywirusowe: coraz więcej oszustw

Programy antywirusowe: coraz więcej oszustw

oprac. : Regina Anam / eGospodarka.pl

Przeczytaj także

-

![Trojan bankowy Qbot najpupularniejszy na świecie w VI 2023 [© Brian Jackson - Fotolia.com] Trojan bankowy Qbot najpupularniejszy na świecie w VI 2023]()

Trojan bankowy Qbot najpupularniejszy na świecie w VI 2023

-

![Bootkit: backdoor sinowal znów w akcji Bootkit: backdoor sinowal znów w akcji]()

Bootkit: backdoor sinowal znów w akcji

-

![Złośliwe programy: bootkit na celowniku Złośliwe programy: bootkit na celowniku]()

Złośliwe programy: bootkit na celowniku

-

![Infekcja komputera: źródła zagrożeń 2008 Infekcja komputera: źródła zagrożeń 2008]()

Infekcja komputera: źródła zagrożeń 2008

-

![Cyberprzestępcy zarobili 10 mln euro [© stoupa - Fotolia.com] Cyberprzestępcy zarobili 10 mln euro]()

Cyberprzestępcy zarobili 10 mln euro

-

![Zagrożenia internetowe I-VI 2008 [© Scanrail - Fotolia.com] Zagrożenia internetowe I-VI 2008]()

Zagrożenia internetowe I-VI 2008

-

![Narzędzia hakerskie do testowania wirusów Narzędzia hakerskie do testowania wirusów]()

Narzędzia hakerskie do testowania wirusów

-

![Programy dla hakerów już za 1200 USD Programy dla hakerów już za 1200 USD]()

Programy dla hakerów już za 1200 USD

-

![Panda: nadchodzi szkodliwy Icepack [© stoupa - Fotolia.com] Panda: nadchodzi szkodliwy Icepack]()

Panda: nadchodzi szkodliwy Icepack

![Trojan bankowy Qbot najpupularniejszy na świecie w VI 2023 [© Brian Jackson - Fotolia.com] Trojan bankowy Qbot najpupularniejszy na świecie w VI 2023](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Trojan-bankowy-Qbot-najpupularniejszy-na-swiecie-w-VI-2023-253614-150x100crop.jpg)

![Cyberprzestępcy zarobili 10 mln euro [© stoupa - Fotolia.com] Cyberprzestępcy zarobili 10 mln euro](https://s3.egospodarka.pl/grafika/programy-antywirusowe/Cyberprzestepcy-zarobili-10-mln-euro-MBuPgy.jpg)

![Zagrożenia internetowe I-VI 2008 [© Scanrail - Fotolia.com] Zagrożenia internetowe I-VI 2008](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Zagrozenia-internetowe-I-VI-2008-apURW9.jpg)

![Panda: nadchodzi szkodliwy Icepack [© stoupa - Fotolia.com] Panda: nadchodzi szkodliwy Icepack](https://s3.egospodarka.pl/grafika/Icepack/Panda-nadchodzi-szkodliwy-Icepack-MBuPgy.jpg)

![Nastroje konsumenckie zdecydowanie lepsze [© Robin Higgins z Pixabay] Nastroje konsumenckie zdecydowanie lepsze](https://s3.egospodarka.pl/grafika2/nastroje-konsumenckie/Nastroje-konsumenckie-zdecydowanie-lepsze-259338-150x100crop.jpg)

![Reklama w internecie, telewizji i w radio III 2024 [© GladisAbril z Pixabay] Reklama w internecie, telewizji i w radio III 2024](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Reklama-w-internecie-telewizji-i-w-radio-III-2024-259337-150x100crop.jpg)

![Rotacja na rynku pracy pozostaje stabilna [© Jakub Jirsák - Fotolia.com] Rotacja na rynku pracy pozostaje stabilna](https://s3.egospodarka.pl/grafika2/rynek-pracy/Rotacja-na-rynku-pracy-pozostaje-stabilna-259336-150x100crop.jpg)

![Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad [© dizain - Fotolia.com] Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-skuteczna-kreacje-do-mailingu-7-praktycznych-porad-219161-150x100crop.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Działalność nierejestrowana - wyższy limit przychodu w 2024 roku [© patpitchaya - Fotolia.com] Działalność nierejestrowana - wyższy limit przychodu w 2024 roku](https://s3.egospodarka.pl/grafika2/dzialalnosc-nierejestrowa/Dzialalnosc-nierejestrowana-wyzszy-limit-przychodu-w-2024-roku-257135-150x100crop.jpg)

Rusza sprzedaż mieszkań na osiedlu Galaktyczna w Trójmieście

Rusza sprzedaż mieszkań na osiedlu Galaktyczna w Trójmieście

![Podkarpacie liderem rzetelności płatniczej, Śląsk na końcu [© Kaspars Grinvalds - Fotolia.com] Podkarpacie liderem rzetelności płatniczej, Śląsk na końcu](https://s3.egospodarka.pl/grafika2/rzetelnosc-platnicza/Podkarpacie-liderem-rzetelnosci-platniczej-Slask-na-koncu-259335-150x100crop.jpg)

![Pożyczki pozabankowe w III 2024 - wzrost o 251% r/r [© whitelook - Fotolia.com] Pożyczki pozabankowe w III 2024 - wzrost o 251% r/r](https://s3.egospodarka.pl/grafika2/firmy-pozyczkowe/Pozyczki-pozabankowe-w-III-2024-wzrost-o-251-r-r-259333-150x100crop.jpg)

![PIT-y 2024: ostatni moment na rozliczenie [© sakura - Fotolia.com] PIT-y 2024: ostatni moment na rozliczenie](https://s3.egospodarka.pl/grafika2/rozliczenia-z-urzedem-skarbowym/PIT-y-2024-ostatni-moment-na-rozliczenie-259317-150x100crop.jpg)

![4796 wniosków o przeniesienie konta bankowego w I kw. 2024 r. [© Ammentorp - Fotolia.com] 4796 wniosków o przeniesienie konta bankowego w I kw. 2024 r.](https://s3.egospodarka.pl/grafika2/przeniesienie-konta-bankowego/4796-wnioskow-o-przeniesienie-konta-bankowego-w-I-kw-2024-r-259299-150x100crop.jpg)