Jak hakerzy zarabiają na graczach?

2016-09-27 10:13

Przeczytaj także: Złośliwe pliki pomocy atakują skrzynki

Ransomware

O zagrożeniach typu ransomware jest ostatnio bardzo głośno. Mówi się już nawet o epidemii. Chodzi tu o szkodniki, które blokują dostęp do komputera lub urządzenia mobilnego, a w zamian za odblokowanie żądają od ofiary okupu.

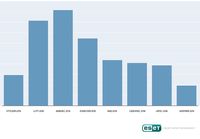

W ramach tej kategorii złośliwych programów, TeslaCrypt wyróżnia się znacząco – najczęściej atakuje graczy. Zagrożenie zostało stworzone, aby zaszyfrować dane, np. zapisane pliki gry czy pliki konfiguracyjne w kilkudziesięciu grach wideo, m.in. Call of Duty czy Minecraft. Aby odzyskać do nich dostęp, gracz musiał zapłacić określoną kwotę. Poniższy wykres pokazuje aktywność TeslaCrypt, którą zarejestrowały programy antywirusowe ESET – największa aktywność zagrożenia przypada na marzec, kiedy to TeslaCrypt wykryty został ponad pół miliona razy. Ten ransomware staje się jednak coraz mniej skuteczny, ponieważ najnowsze gry zapisują poszczególne etapy w chmurze, na serwerze producenta. Dzięki temu gracz może w łatwy sposób odzyskać dostęp do zapisanych plików, nawet jeśli został zaatakowany przez TeslaCrypt.

Co ważne – TeslaCrypt nie stanowi już zagrożenia – serwery zarządzające zostały zdezaktywowane przez samych twórców złośliwego pliku. Firma ESET przygotowała narzędzie pozwalające odzyskać zaszyfrowane dane – bezpłatne narzędzie można pobrać ze strony: http://download.eset.com/special/ESETTeslaCryptDecryptor.exe.

fot. mat. prasowe

Aktywność TeslaCrypt

TeslaCrypt już nie zagraża – serwery zarządzające zostały zdezaktywowane przez samych twórców złośliwego pliku.

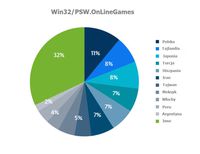

Złodzieje haseł

Password Stealer to grupa złośliwych programów, które próbują wykraść dane dostępowe do różnych usług, w tym internetowych kont graczy, np. na platformie Steam. Ten rodzaj złośliwego oprogramowania w dużym stopniu opiera się na socjotechnice w celu zainfekowania komputerów swoich ofiar. Jednym z najbardziej popularnych scenariuszy oszustwa jest ten polegający na wysłaniu przez atakującego wiadomości do gracza np. poprzez czat, aby dołączył on do jego zespołu. Osoba wysyłająca zaproszenie zazwyczaj jest bardzo uprzejma, chwali zdolności gracza i nakłania go do dołączenia do jego grupy. W pewnym momencie, ofiara jest proszona o pobranie i zainstalowanie aplikacji np. programu do komunikacji głosowej. Atakujący informuje, że gracz nie będzie mógł należeć do grupy, dopóki nie zainstaluje danej aplikacji. W rzeczywistości opisana aplikacja to szkodliwe oprogramowanie służące do kradzieży nazwy użytkownika i hasła do konta gracza. Jednym z takich zagrożeń jest wykrywany przez ESET Win32/PSW.OnLineGames.NNU. Zagrożenie, oprócz logowania naciśnięć klawiszy oraz kradzieży danych uwierzytelniających, potrafi również przeszukiwać dysk w poszukiwaniu danych powiązanych z niektórymi znanymi grami takimi jak World of Warcraft. Do tej pory, w 2016 roku liczba wykrytych zagrożeń osiągnęła ponad ćwierć miliona, z czego najwięcej przypada w Polsce.

fot. mat. prasowe

Wykrywalność Win32PSW.OnLineGames.NNU-1

W 2016 roku liczba wykrytych zagrożeń osiągnęła ponad ćwierć miliona, z czego najwięcej przypada w Polsce.

Fałszywe gry dla smartfonów i tabletów

Według badań „Polish Gamers 2015” gry mobilne są w Polsce drugą najpopularniejszą kategorią gier (zaraz po tych zainstalowanych na komputerach). To właśnie rosnąca popularność gier mobilnych skłoniła cyberprzestępców do stworzenia zagrożeń atakujących użytkowników grających na smartfonach i tabletach. Eksperci co jakiś czas informują o fałszywych aplikacjach podszywających się pod oficjalne gry i aplikacje. Przykład? Ponad rok temu, analitycy wykryli trojana ukrywającego się w fałszywych aplikacjach Cowboy Adventure i Jump Chess. Jego celem była kradzież danych dostępowych do Facebooka. Innym znanym przypadkiem jest podszywanie się złośliwej aplikacji pod grę Pokemon GO. „Pokemon GO Ultimate”, która od razu po uruchomieniu blokowała ekran urządzenia. Inne szkodliwe aplikacje zapisywały nieświadomych użytkowników na płatne usługi premium i klikały w reklamy z treściami pornograficznymi.

Phishing

Jednym z najczęstszych ataków jest wyłudzanie danych uwierzytelniających, tzw. phishing. Atak ten zazwyczaj wygląda w ten sposób: gracz otrzymuje wiadomość mailową z prośbą o zalogowanie się do platformy gier online, np. Steam. Kliknięcie w link znajdujący się w mailu skutkuje przejściem na fałszywą stronę WWW, a podanie na niej loginu i hasła to najprostsza droga do przejęcie konta przez hakerów.

Jak zatem zachować bezpieczeństwo grając online?

Kamil Sadkowski, analityk zagrożeń z firmy ESET radzi jak zwiększyć swoje bezpieczeństwo podczas grania.

- Nigdy nie używaj niezaktualizowanych wersji gier lub aplikacji. Aktualizacje łatają luki bezpieczeństwa, umożliwiające przeprowadzenie ataku.

- Korzystaj z aktualnego oprogramowania antywirusowego. Bądź podejrzliwy, gdy aplikacja prosi o wyłączenie ochrony antywirusowej przed jej instalacją.

- Pamiętaj, że twórcy gier nigdy nie proszą o hasło użytkownika poprzez czat. Aktywuj, jeśli tylko możesz, dwuskładnikowe uwierzytelnienie – nawet jeśli zgubisz hasło lub zostanie ono skradzione, nikt nie uzyska dostępu do twojego konta.

- Używaj różnych haseł do różnych usług. Dzięki temu ewentualna kradzież hasła w jednym serwisie nie będzie skutkować uzyskaniem dostępu także do innych kont.

![Lockbit osłabiony. Zatrzymania członków grupy także w Polsce [© ptnphotof - Fotolia.com] Lockbit osłabiony. Zatrzymania członków grupy także w Polsce](https://s3.egospodarka.pl/grafika2/LockBit/Lockbit-oslabiony-Zatrzymania-czlonkow-grupy-takze-w-Polsce-258151-150x100crop.jpg) Lockbit osłabiony. Zatrzymania członków grupy także w Polsce

Lockbit osłabiony. Zatrzymania członków grupy także w Polsce

oprac. : eGospodarka.pl

Przeczytaj także

-

![Metaverse: na jakie zagrożenia będzie nas narażać? [© pixabay.com] Metaverse: na jakie zagrożenia będzie nas narażać?]()

Metaverse: na jakie zagrożenia będzie nas narażać?

-

![Hakerzy udają firmy kurierskie. Jak poznać oszustwo na dostawę towaru? [© pixabay.com] Hakerzy udają firmy kurierskie. Jak poznać oszustwo na dostawę towaru?]()

Hakerzy udają firmy kurierskie. Jak poznać oszustwo na dostawę towaru?

-

![Najczęstsze cyberataki i jak się przed nimi bronić Najczęstsze cyberataki i jak się przed nimi bronić]()

Najczęstsze cyberataki i jak się przed nimi bronić

-

![6 najpopularniejszych sposobów na zarażenie programami malware [© tashatuvango - Fotolia.com] 6 najpopularniejszych sposobów na zarażenie programami malware]()

6 najpopularniejszych sposobów na zarażenie programami malware

-

![Cyberprzestępczość przechodzi metamorfozę. Oto aktualne zagrożenia [© Andrey Popov - Fotolia.com] Cyberprzestępczość przechodzi metamorfozę. Oto aktualne zagrożenia]()

Cyberprzestępczość przechodzi metamorfozę. Oto aktualne zagrożenia

-

![Największe cyberzagrożenia, które stoją przed biznesami w tym roku [© yuri arcurs - fotolia.com] Największe cyberzagrożenia, które stoją przed biznesami w tym roku]()

Największe cyberzagrożenia, które stoją przed biznesami w tym roku

-

![Ile zarabiają cyberprzestępcy? [© Amir Kaljikovic - Fotolia.com] Ile zarabiają cyberprzestępcy?]()

Ile zarabiają cyberprzestępcy?

-

![Niefrasobliwi użytkownicy social media Niefrasobliwi użytkownicy social media]()

Niefrasobliwi użytkownicy social media

-

![Cyberataki kosztują firmy średnio 5,34 miliona dolarów rocznie [© zimmytws - Fotolia.com] Cyberataki kosztują firmy średnio 5,34 miliona dolarów rocznie]()

Cyberataki kosztują firmy średnio 5,34 miliona dolarów rocznie

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![Jak hakerzy zarabiają na graczach? [© pbombaert - Fotolia.com] Jak hakerzy zarabiają na graczach?](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Jak-hakerzy-zarabiaja-na-graczach-182113-200x133crop.jpg)

![Metaverse: na jakie zagrożenia będzie nas narażać? [© pixabay.com] Metaverse: na jakie zagrożenia będzie nas narażać?](https://s3.egospodarka.pl/grafika2/hakerzy/Metaverse-na-jakie-zagrozenia-bedzie-nas-narazac-250245-150x100crop.jpg)

![Hakerzy udają firmy kurierskie. Jak poznać oszustwo na dostawę towaru? [© pixabay.com] Hakerzy udają firmy kurierskie. Jak poznać oszustwo na dostawę towaru?](https://s3.egospodarka.pl/grafika2/hakerzy/Hakerzy-udaja-firmy-kurierskie-Jak-poznac-oszustwo-na-dostawe-towaru-248939-150x100crop.jpg)

![6 najpopularniejszych sposobów na zarażenie programami malware [© tashatuvango - Fotolia.com] 6 najpopularniejszych sposobów na zarażenie programami malware](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/6-najpopularniejszych-sposobow-na-zarazenie-programami-malware-236297-150x100crop.jpg)

![Cyberprzestępczość przechodzi metamorfozę. Oto aktualne zagrożenia [© Andrey Popov - Fotolia.com] Cyberprzestępczość przechodzi metamorfozę. Oto aktualne zagrożenia](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Cyberprzestepczosc-przechodzi-metamorfoze-Oto-aktualne-zagrozenia-236163-150x100crop.jpg)

![Największe cyberzagrożenia, które stoją przed biznesami w tym roku [© yuri arcurs - fotolia.com] Największe cyberzagrożenia, które stoją przed biznesami w tym roku](https://s3.egospodarka.pl/grafika2/phishing/Najwieksze-cyberzagrozenia-ktore-stoja-przed-biznesami-w-tym-roku-232254-150x100crop.jpg)

![Ile zarabiają cyberprzestępcy? [© Amir Kaljikovic - Fotolia.com] Ile zarabiają cyberprzestępcy?](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Ile-zarabiaja-cyberprzestepcy-147250-150x100crop.jpg)

![Cyberataki kosztują firmy średnio 5,34 miliona dolarów rocznie [© zimmytws - Fotolia.com] Cyberataki kosztują firmy średnio 5,34 miliona dolarów rocznie](https://s3.egospodarka.pl/grafika2/cyberataki/Cyberataki-kosztuja-firmy-srednio-5-34-miliona-dolarow-rocznie-258521-150x100crop.jpg)

![Bezpieczny Snapchat. Jak chronić dziecko? [© Herrndorff - Fotolia.com] Bezpieczny Snapchat. Jak chronić dziecko?](https://s3.egospodarka.pl/grafika2/dzieci-w-sieci/Bezpieczny-Snapchat-Jak-chronic-dziecko-181933-150x100crop.jpg)

![Ilu cudzoziemców ubezpieczonych w ZUS? [© kange_one - Fotolia.com] Ilu cudzoziemców ubezpieczonych w ZUS?](https://s3.egospodarka.pl/grafika2/cudzoziemcy/Ilu-cudzoziemcow-ubezpieczonych-w-ZUS-259204-150x100crop.jpg)

![Jak przesłać dane wrażliwe i zadbać o bezpieczeństwo? [© Thomas Breher z Pixabay] Jak przesłać dane wrażliwe i zadbać o bezpieczeństwo?](https://s3.egospodarka.pl/grafika2/dane-osobowe/Jak-przeslac-dane-wrazliwe-i-zadbac-o-bezpieczenstwo-259197-150x100crop.png)

![Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów [© nikolai sorokin - fotolia.com] Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Jak-pisac-i-publikowac-artykuly-sponsorowane-6-najczesciej-popelnianych-bledow-228344-150x100crop.jpg)

![Ranking chwilówek i pożyczek pozabankowych [© Karolina Chaberek - Fotolia.com] Ranking chwilówek i pożyczek pozabankowych](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Ranking-chwilowek-i-pozyczek-pozabankowych-216055-150x100crop.jpg)

![5 błędów, które mogą pogrążyć twój artykuł natywny [© DDRockstar - Fotolia.com] 5 błędów, które mogą pogrążyć twój artykuł natywny](https://s3.egospodarka.pl/grafika2/artykul-natywny/5-bledow-ktore-moga-pograzyc-twoj-artykul-natywny-229455-150x100crop.jpg)

![Niższe limity podatkowe od 2024 roku [© apops - Fotolia.com] Niższe limity podatkowe od 2024 roku](https://s3.egospodarka.pl/grafika2/limity-podatkowe/Nizsze-limity-podatkowe-od-2024-roku-255258-150x100crop.jpg)

Nowa Pabianicka we Wrocławiu: nowe mieszkania już w sprzedaży

Nowa Pabianicka we Wrocławiu: nowe mieszkania już w sprzedaży

![Jak przygotować się do trudnej rozmowy w pracy i nie tylko? [© Valdas Kovaldas z Pixabay] Jak przygotować się do trudnej rozmowy w pracy i nie tylko?](https://s3.egospodarka.pl/grafika2/rozmowa/Jak-przygotowac-sie-do-trudnej-rozmowy-w-pracy-i-nie-tylko-259205-150x100crop.jpg)

![Branża IT zwiększa długi i zwalnia pracowników [© Elchinator z Pixabay] Branża IT zwiększa długi i zwalnia pracowników](https://s3.egospodarka.pl/grafika2/branza-IT/Branza-IT-zwieksza-dlugi-i-zwalnia-pracownikow-259203-150x100crop.jpg)

![Fundusze Europejskie: z jakich programów można obecnie korzystać? [© ambrozinio - Fotolia.com] Fundusze Europejskie: z jakich programów można obecnie korzystać?](https://s3.egospodarka.pl/grafika2/dotacje-unijne/Fundusze-Europejskie-z-jakich-programow-mozna-obecnie-korzystac-259196-150x100crop.jpg)

![Wg Polaków nasz system podatkowy jest skomplikowany, niesprawiedliwy i niezrozumiały [© bramgino - Fotolia.com] Wg Polaków nasz system podatkowy jest skomplikowany, niesprawiedliwy i niezrozumiały](https://s3.egospodarka.pl/grafika2/podatki/Wg-Polakow-nasz-system-podatkowy-jest-skomplikowany-niesprawiedliwy-i-niezrozumialy-259190-150x100crop.jpg)