PKO, mBank i ING Bank Śląski na celowniku hakerów

2015-10-26 14:49

Przeczytaj także: Trojany bankowe rosną w siłę

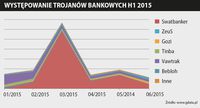

Badania zrealizowane przez G DATA SecurityLabs objęło 6115 różnych wersji trojanów bankowych. Częstotliwość występowania poszczególnych rodzajów różniła się w zależności od miesiąca. W pierwszym półroczu bieżącego roku najbardziej aktywne okazały się:- Swatbanker,

- ZeuS,

- Gozi,

- Tinba,

- Vawtrak,

- Bebloh.

Obserwacje poczynione przez G DATA SecurityLabs dowiodły, że wyjątkowe natężenie ataków przypadło na luty i marzec.

Trzeci miesiąc tego roku był także rekordowym okresem, w którym zdołano udało odeprzeć największą liczbę trojanów bankowych w historii, od czasu, kiedy w ogóle rozpoczęto prowadzenie tego rodzaju statystyk. Autorzy raportu zwracają także uwagę na fakt, iż trojan bankowy Swatbanker został wykorzystany do ataku na Bundestag. Pracownicy G DATA wykryli serię ataków wymierzonych w niemiecki parlament pomiędzy 8 a 10 czerwca tego roku.

Polacy na celowniku!

Swatbanker, najbardziej aktywny spośród wszystkich trojanów bankowych w I półroczu 2015 roku, atakował najczęsciej instytucje finansowe mające swoje lokalizacje w Niemczech, Austrii i Polsce. W niechlubnym rankingu 20 najczęściej atakowanych m.in. przez tego szkodnika banków znalazły się 4 dobrze znane placówki z Polski: PKO Bank, mBank, ING oraz Citibank. Ogólne zestawienia otwiera Volskbank, a następne lokaty przypadły Deutsche Bank Gruppe oraz GE Capital, wszystkie instytucje znajdują się za naszą zachodnią granicą.

fot. mat. prasowe

Występowanie trojanów bankowych

W marcu udało się odeprzeć historycznie dużą liczbę trojanów bankowych.

fot. mat. prasowe

TOP 20 cele trojanów bankowych

W pierwszej dwunastce znalazły się aż cztery rodzime banki

Hakerzy omijają polskie firmy?

Hakerzy omijają polskie firmy?

oprac. : eGospodarka.pl

Przeczytaj także

-

![Cyberataki: Polska w czołówce zagrożonych krajów europejskich Cyberataki: Polska w czołówce zagrożonych krajów europejskich]()

Cyberataki: Polska w czołówce zagrożonych krajów europejskich

-

![Ataki malware ukierunkowane na bankowość mobilną [© Marek - Fotolia.com] Ataki malware ukierunkowane na bankowość mobilną]()

Ataki malware ukierunkowane na bankowość mobilną

-

![Nowy wirus podmienia numery kont bankowych [© Ivelin Radkov - Fotolia.com] Nowy wirus podmienia numery kont bankowych]()

Nowy wirus podmienia numery kont bankowych

-

![Dr.Web: zagrożenia internetowe w XI 2014 r. Dr.Web: zagrożenia internetowe w XI 2014 r.]()

Dr.Web: zagrożenia internetowe w XI 2014 r.

-

![5 wymówek przekreślających bezpieczeństwo IT [© Antonio Gravante - Fotolia.com] 5 wymówek przekreślających bezpieczeństwo IT]()

5 wymówek przekreślających bezpieczeństwo IT

-

![Cyberataki 2013: afera PRISM i zombie [© tiero - Fotolia.com] Cyberataki 2013: afera PRISM i zombie]()

Cyberataki 2013: afera PRISM i zombie

-

![Ataki hakerskie 2013 [© ra2 studio - Fotolia.com] Ataki hakerskie 2013]()

Ataki hakerskie 2013

-

![Bezpieczeństwo komputera: jak zwalczyć infekcję? [© alphaspirit - Fotolia.com] Bezpieczeństwo komputera: jak zwalczyć infekcję?]()

Bezpieczeństwo komputera: jak zwalczyć infekcję?

-

![Ataki hakerskie 2012 [© tiero - Fotolia.com] Ataki hakerskie 2012]()

Ataki hakerskie 2012

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![PKO, mBank i ING Bank Śląski na celowniku hakerów [© kentoh - Fotolia.com] PKO, mBank i ING Bank Śląski na celowniku hakerów](https://s3.egospodarka.pl/grafika2/G-Data/PKO-mBank-i-ING-Bank-Slaski-na-celowniku-hakerow-165333-200x133crop.jpg)

![Ataki malware ukierunkowane na bankowość mobilną [© Marek - Fotolia.com] Ataki malware ukierunkowane na bankowość mobilną](https://s3.egospodarka.pl/grafika2/malware/Ataki-malware-ukierunkowane-na-bankowosc-mobilna-159115-150x100crop.jpg)

![Nowy wirus podmienia numery kont bankowych [© Ivelin Radkov - Fotolia.com] Nowy wirus podmienia numery kont bankowych](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Nowy-wirus-podmienia-numery-kont-bankowych-158300-150x100crop.jpg)

![5 wymówek przekreślających bezpieczeństwo IT [© Antonio Gravante - Fotolia.com] 5 wymówek przekreślających bezpieczeństwo IT](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/5-wymowek-przekreslajacych-bezpieczenstwo-IT-142292-150x100crop.jpg)

![Cyberataki 2013: afera PRISM i zombie [© tiero - Fotolia.com] Cyberataki 2013: afera PRISM i zombie](https://s3.egospodarka.pl/grafika2/cyberataki-2013/Cyberataki-2013-afera-PRISM-i-zombie-129712-150x100crop.jpg)

![Ataki hakerskie 2013 [© ra2 studio - Fotolia.com] Ataki hakerskie 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Ataki-hakerskie-2013-125731-150x100crop.jpg)

![Bezpieczeństwo komputera: jak zwalczyć infekcję? [© alphaspirit - Fotolia.com] Bezpieczeństwo komputera: jak zwalczyć infekcję?](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Bezpieczenstwo-komputera-jak-zwalczyc-infekcje-108662-150x100crop.jpg)

![Ataki hakerskie 2012 [© tiero - Fotolia.com] Ataki hakerskie 2012](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Ataki-hakerskie-2012-107283-150x100crop.jpg)

![Ataki DDoS zagrażają organizacjom [© Maksim Kabakou - Fotolia.com] Ataki DDoS zagrażają organizacjom](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Ataki-DDoS-zagrazaja-organizacjom-165240-150x100crop.jpg)

![Praca na emeryturze: rząd ma pomysł na aktywizację zawodową seniorów [© goodluz - Fotolia.com] Praca na emeryturze: rząd ma pomysł na aktywizację zawodową seniorów](https://s3.egospodarka.pl/grafika2/rynek-pracy/Praca-na-emeryturze-rzad-ma-pomysl-na-aktywizacje-zawodowa-seniorow-259283-150x100crop.jpg)

![Czy kryzys na rynku nieruchomości komercyjnych uderzy w banki w Polsce? [© Mircea Iancu z Pixabay] Czy kryzys na rynku nieruchomości komercyjnych uderzy w banki w Polsce?](https://s3.egospodarka.pl/grafika2/rynek-nieruchomosci/Czy-kryzys-na-rynku-nieruchomosci-komercyjnych-uderzy-w-banki-w-Polsce-259243-150x100crop.jpg)

![Majówka 2024 może być tańsza [© juli_zmachynskaya z Pixabay] Majówka 2024 może być tańsza](https://s3.egospodarka.pl/grafika2/majowka/Majowka-2024-moze-byc-tansza-259282-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników [© maicasaa - Fotolia.com] Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników](https://s3.egospodarka.pl/grafika2/mailing/Jak-mierzyc-i-oceniac-skutecznosc-mailingu-5-najwazniejszych-wskaznikow-219695-150x100crop.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany? [© jrwasserman - Fotolia.com] Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany?](https://s3.egospodarka.pl/grafika2/wynajem-mieszkania/Najem-prywatny-2023-Podatek-od-wynajmu-mieszkania-innych-nieruchomosci-i-ruchomosci-jakie-zmiany-249905-150x100crop.jpg)

![Majówka 2024 może być tańsza [© juli_zmachynskaya z Pixabay] Majówka 2024 może być tańsza [© juli_zmachynskaya z Pixabay]](https://s3.egospodarka.pl/grafika2/majowka/Majowka-2024-moze-byc-tansza-259282-50x33crop.jpg) Majówka 2024 może być tańsza

Majówka 2024 może być tańsza

![Jakie koszty budowy domu w 2024 roku? [© Cécile Haupas - Fotolia.com] Jakie koszty budowy domu w 2024 roku?](https://s3.egospodarka.pl/grafika2/koszty-budowy-domu/Jakie-koszty-budowy-domu-w-2024-roku-259261-150x100crop.jpg)

![Nowe stawki celne w Wielkiej Brytanii szansą dla eksporterów z Polski? [© Elias z Pixabay] Nowe stawki celne w Wielkiej Brytanii szansą dla eksporterów z Polski?](https://s3.egospodarka.pl/grafika2/Wielka-Brytania/Nowe-stawki-celne-w-Wielkiej-Brytanii-szansa-dla-eksporterow-z-Polski-259271-150x100crop.jpg)

![Zwolnienia grupowe: pracownicy muszą pamiętać o swoich prawach [© Andrey Popov - Fotolia.com] Zwolnienia grupowe: pracownicy muszą pamiętać o swoich prawach](https://s3.egospodarka.pl/grafika2/zwolnienia-grupowe/Zwolnienia-grupowe-pracownicy-musza-pamietac-o-swoich-prawach-259265-150x100crop.jpg)

![Przewóz nielegalnych imigrantów do Wielkiej Brytanii zagrożony wysokimi karami [© Depositphotos] Przewóz nielegalnych imigrantów do Wielkiej Brytanii zagrożony wysokimi karami](https://s3.egospodarka.pl/grafika2/nielegalni-imigranci/Przewoz-nielegalnych-imigrantow-do-Wielkiej-Brytanii-zagrozony-wysokimi-karami-259237-150x100crop.jpg)

![Ubezpiecz mieszkanie, nadchodzi święto kradzieży z włamaniem [© Gina Sanders - Fotolia.com] Ubezpiecz mieszkanie, nadchodzi święto kradzieży z włamaniem](https://s3.egospodarka.pl/grafika2/kradziez-z-wlamaniem/Ubezpiecz-mieszkanie-nadchodzi-swieto-kradziezy-z-wlamaniem-259238-150x100crop.jpg)